Funktionen

Durch unsere langjährigen und vielseitigen Erfahrungen aus Kundenprojekten haben wir verstanden, was ein wirkungsvolles Risikomanagement heutzutage leisten muss:

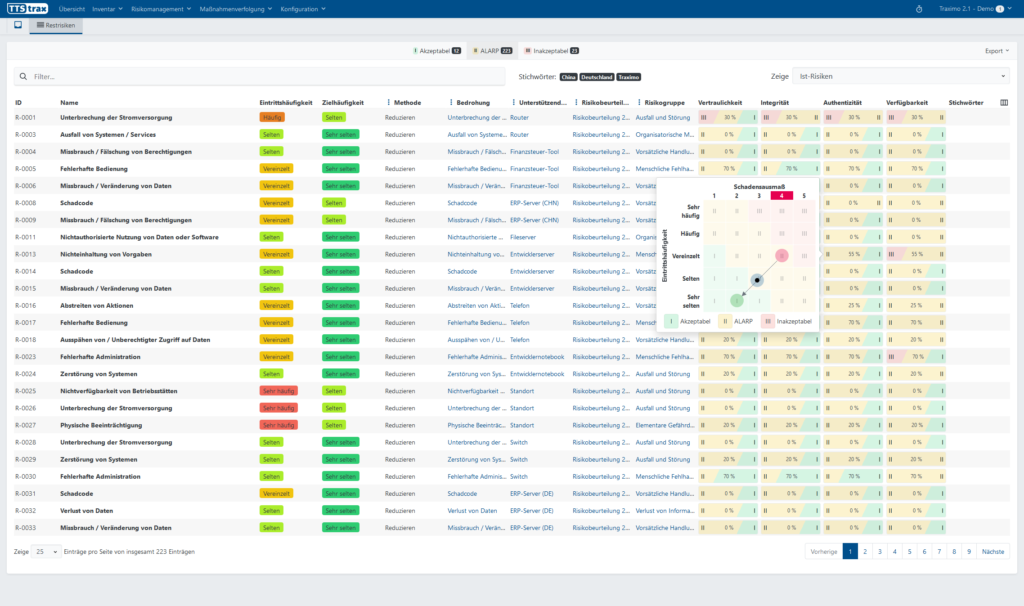

- Die aktuelle Risikoexposition, also das aktuelle Haftungsrisiko, muss darstellbar sein, denn was nützen Ihnen all die Tabellen mit Ausgangs- und Zielrisiken, wenn Sie am Ende nicht wissen, wo Sie aktuell stehen?

- Risiken sind, wie die meisten Aspekte in unserem Berufsalltag, einem Lebenszyklus unterworfen. Daher muss ein aktives Management der Risiken unterstützt werden und das ist nicht nur die Identifikation und Bewertung, sondern auch die Anpassung, Zusammenfassung oder Änderung.

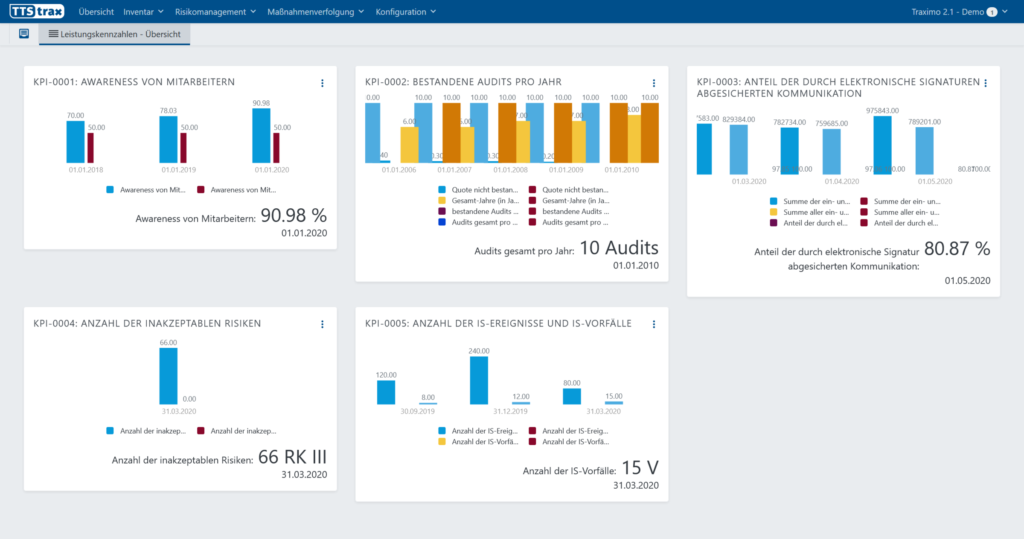

Das alles sind integrale Bestandteile von TTS trax. Außerdem enthält trax auch eine Vielzahl von Funktionen zur Verbesserung Ihrer Effizienz im Risikomanagement, wie Nutzung flexibler Bedrohungs – und Maßnahmenkataloge, automatisierte Abläufe, Formulare, Dashboards oder KPIs. Basierend auf der Werteinventarisierung identifizieren und bewerten Sie Ihre Risiken. Sie möchten Netto- oder Bruttorisiken ermitteln? Beides ist in trax kein Problem. Zur Behandlung Ihrer nicht akzeptablen Risiken können Sie die von trax vorgeschlagenen Maßnahmen nutzen oder individuelle, eigene Maßnahmen definieren. Weiterhin führt trax automatisch diverse Übersichten wie Risikoregister, Maßnahmenregister oder Statement of Applicability aktuell mit. Das spart Ihnen Zeit und Aufwand.

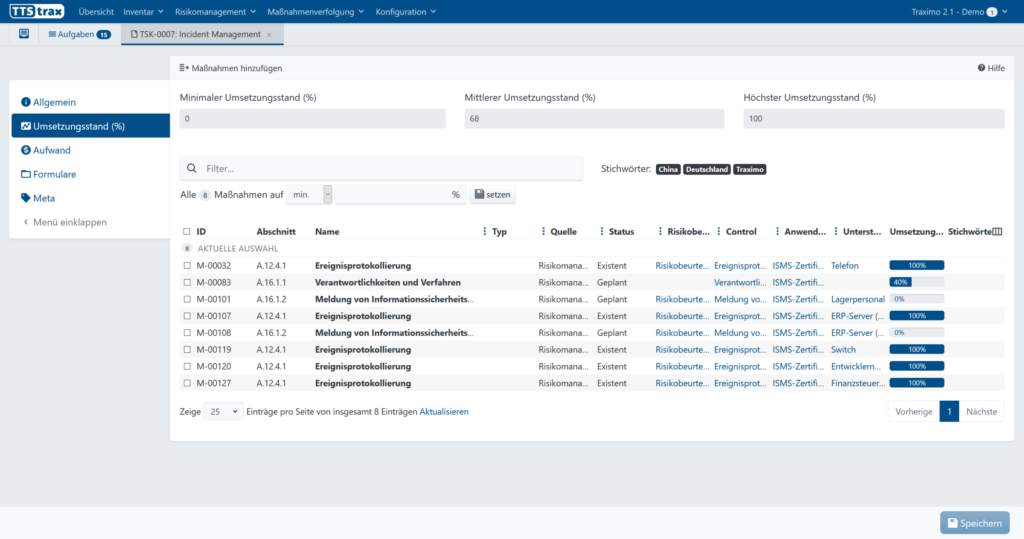

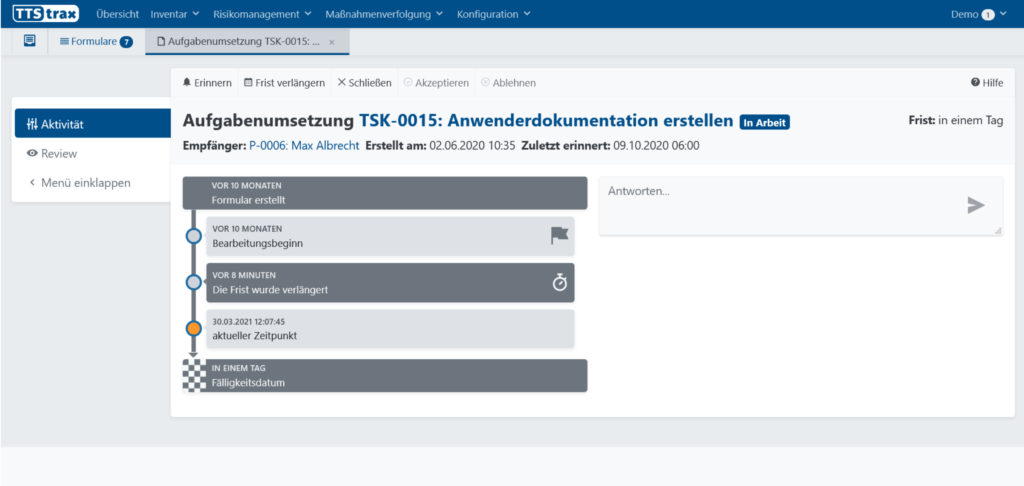

Definieren und planen Sie alle Maßnahmen zur Informationssicherheit an einem Ort, egal, ob diese zur Beseitigung von Feststellungen aus Audits, zur Behandlung von Sicherheitsvorfällen, zur Risikobehandlung oder zur Verbesserung Ihres Managementsystems notwendig sind. Kombinieren Sie Maßnahmen zur weiteren Steigerung der Effizienz. Zur besseren Vorbereitung auf Prüfungen und Audits ordnen Sie Nachweise zu und pflegen Sie diese in trax.

Um den Umsetzungsstatus regelmäßig zu verfolgen, können Sie Formulare und Workflows verwenden, die Sie sogar automatisiert und zeitgesteuert versenden können.

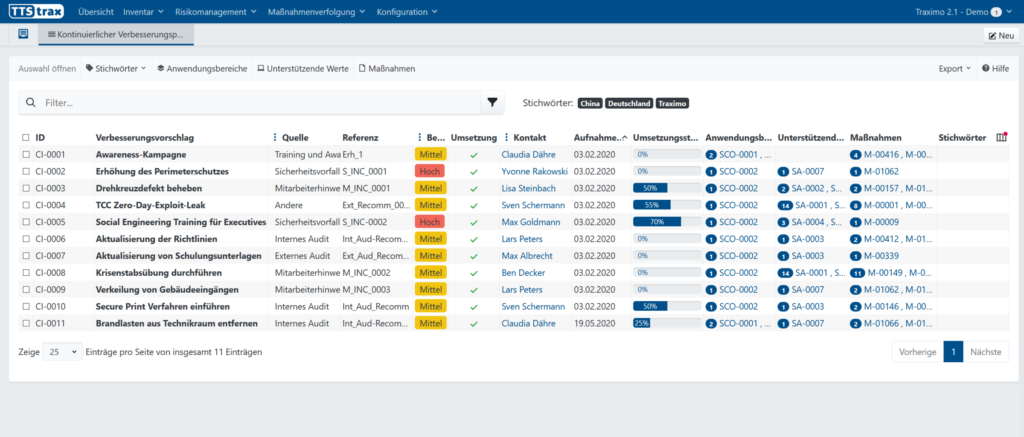

Um den kontinuierlichen Verbesserungsprozess zu unterstützen, organisieren Sie jegliche Verbesserungsvorschläge aus internen oder externen Audits, Management Reviews, Feedback von Stakeholdern oder aus internen Arbeitsbesprechungen in TTS trax und bewerten Sie diese Anhand Ihrer Kritikalität.

Erfassen und bewerten Sie Verbesserungsvorschläge, definieren Sie geeignete Maßnahmen und verfolgen Sie die Umsetzung über die Maßnahmenverfolgung. So haben Sie jederzeit im Blick, wie sich Ihr Managementsystem entwickelt und sind jederzeit auskunftsfähig.

Um den kontinuierlichen Verbesserungsprozess zu unterstützen, organisieren Sie jegliche Verbesserungsvorschläge aus internen oder externen Audits, Management Reviews, Feedback von Stakeholdern oder aus internen Arbeitsbesprechungen in TTS trax und bewerten Sie diese Anhand Ihrer Kritikalität.

Erfassen und bewerten Sie Verbesserungsvorschläge, definieren Sie geeignete Maßnahmen und verfolgen Sie die Umsetzung über die Maßnahmenverfolgung. So haben Sie jederzeit im Blick, wie sich Ihr Managementsystem entwickelt und sind jederzeit auskunftsfähig.

TTS trax bietet Ihnen Formulare und Workflows, um ISMS-relevante Informationen zu erfassen, bearbeiten und zu bewerten. Dadurch können Mitarbeitende in Ihrem ISMS mitwirken, ohne dass sie dazu in trax angemeldet sein müssen; dafür ist nicht einmal ein Zugang zu trax erforderlich. Ein weiteres Feature, welches Sie in Ihrer praktischen Arbeit unterstützt, sind die automatisierten Wiedervorlagen. Damit können Sie Zeitplänen für Ihre Workflows festlegen, zu denen automatisch Versendungen und Erinnerungen erfolgen.

Mit den Formularen und Workflows unterstützt Sie TTS trax bei verschiedenen, häufig auftretenden Aktivitäten, und so haben Sie mehr Zeit für spannende Arbeiten, wie die Weiterentwicklung des ISMS, BCMS oder DSMS.

Mit TTS trax möchten wir Ihnen ein Werkzeug bereitstellen, was Ihnen jederzeit einen guten Einblick in alle für Sie relevanten Informationen Ihres ISMS bietet, und Ihnen ermöglicht jederzeit auskunftsfähig zu sein. Bauen Sie sich Ihr indviduelles trax-Cockpit mit freikonfigurierbaren Dashboards. Greifen Sie auf eine Vielzahl von Widgets wie z.B. der Risikomatrix oder Tabellen zu und stellen Sie diese nach bestimmten Attributen gefiltert oder zu beliebigen Zeitpunkten in der Vergangenheit flexibel dar. Greifen Sie auf die Datenbestände Ihres ISMS zu und erstellen Sie eigene Diagramme, um die Daten grafisch darzustellen und an das Top-Management zu reporten.

Neben den individuell konfigurierbaren Dashboards liefert trax viele Standard-Reports out of the box:

- Schutzbedarfsbericht

- Risikobeurteilungsbericht

- Risikobehandlungsplan

- Erklärung zur Anwendbarkeit (SOA)

- BCM-Analysebericht

- Notfallpläne

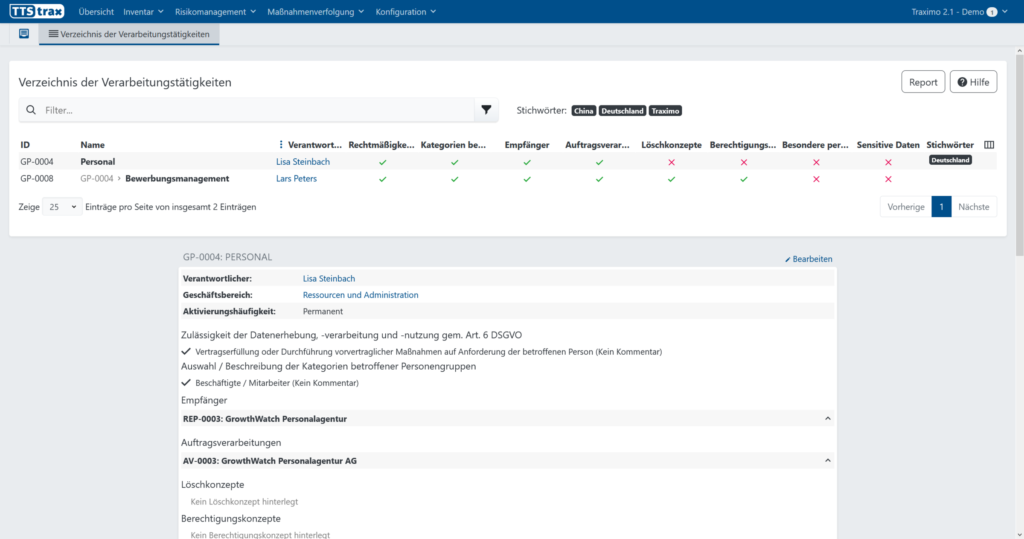

- Verzeichnis der Verarbeitungstätigkeiten

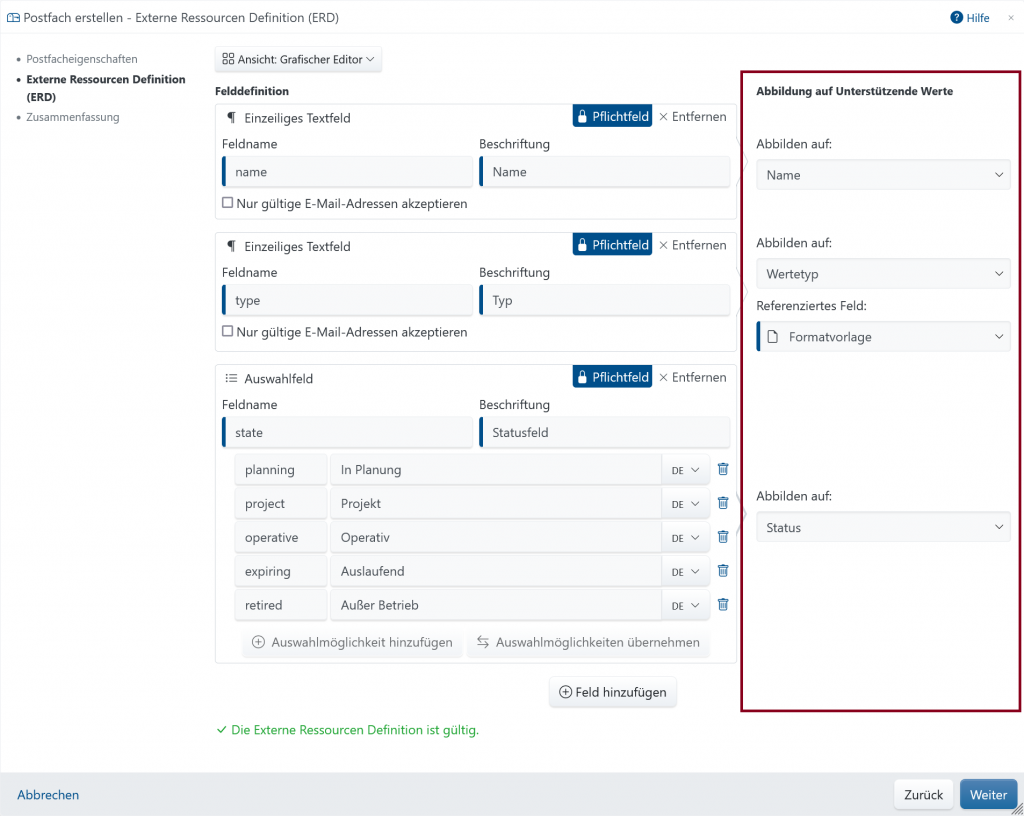

TTS trax verfügt ab Version 5.0 über eine innovative Schnittstellenfunktion, welche die Anbindung von externen Systemen an trax ermöglicht. Sie können nun z.B. ganz einfach Ihr Assetmanagement- oder Ticketsystem mit TTS trax verbinden und so Daten importieren oder bestehende Daten aktualisieren. Die Anbindung erfolgt über sogenannte Postfächer. Diese dienen als Schnittstelle zwischen dem externen System und TTS trax. Neue oder vorhandene Elemente, wie z.B. Geschäftsprozesse, unterstützende Werte oder Aufgaben, können über Postfächer entweder automatisch oder nach manueller Freigabe in TTS trax erstellt oder aktualisiert werden.

Mit der neuen Anbindungsmöglichkeit für externe Systeme fügt sich TTS trax perfekt in jedes Unternehmen ein. Durch die Schnittstellenfunktion können Sie eine unnötige Datenpflege in mehreren Systemen vermeiden, profitieren von einer effizienten Datenkonsolidierung und können insgesamt Ihre Arbeitsabläufe optimieren und Aufwände reduzieren.

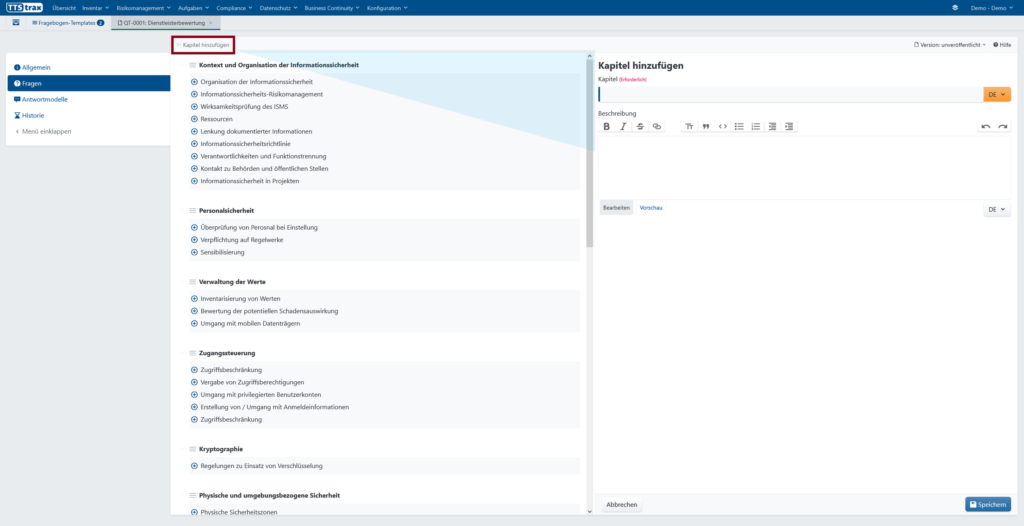

Mit dem Compliance Modul unterstützt Sie TTS trax bei der Bewertung der Einhaltung von externen oder internen Vorgaben in Fachbereichen, in Standorten oder bei Dienstleistern. Dazu stellt es Ihnen ein Framework zur Verfügung, in dem Sie unkompliziert Fragebögen-Templates konfigurieren und daraus einfach Fragebögen erstellen können, die dann über die Formularfunktion von trax bequem verteilt und ausgewertet werden können.

Versenden Sie einen Fragebogen an Ihren Dienstleister und reviewen Sie diesen nebenbei in Echtzeit. Leiten Sie ggf. notwendige Maßnahmen auf der Grundlage der Antworten ab. Im Anschluss können Sie sich ein detaillierten Fragebogen-Bericht aus dem System heraus erzeugen lassen

Mit dem Compliance Modul ergeben sich für TTS trax nun diverse neue Anwendungsmöglichkeiten. Sie können jetzt z.B. interne Audits, Lieferanten- und Dienstleisteraudits, Information Security Assessments sowie Projektaudits durchführen. Für vorgefertigte Fragebogentemplates sprechen Sie uns gerne an

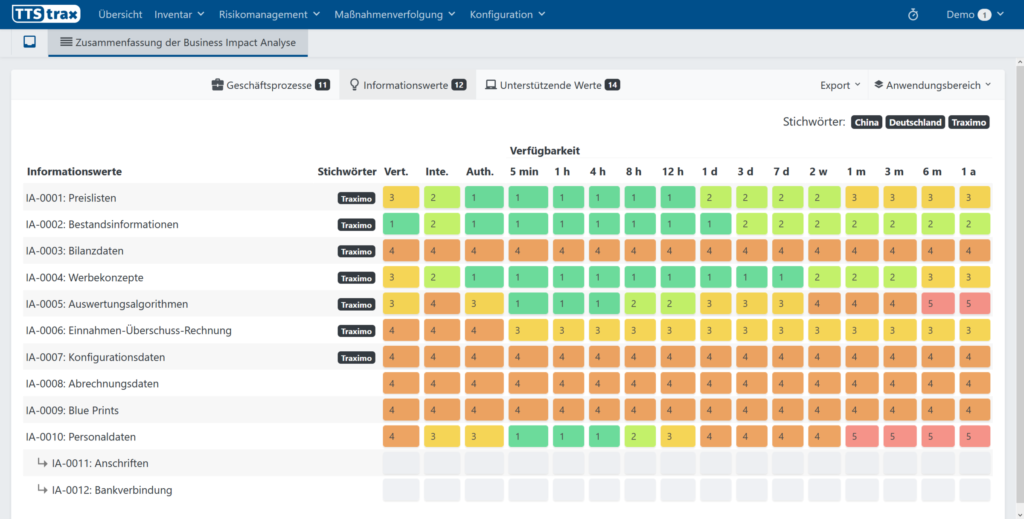

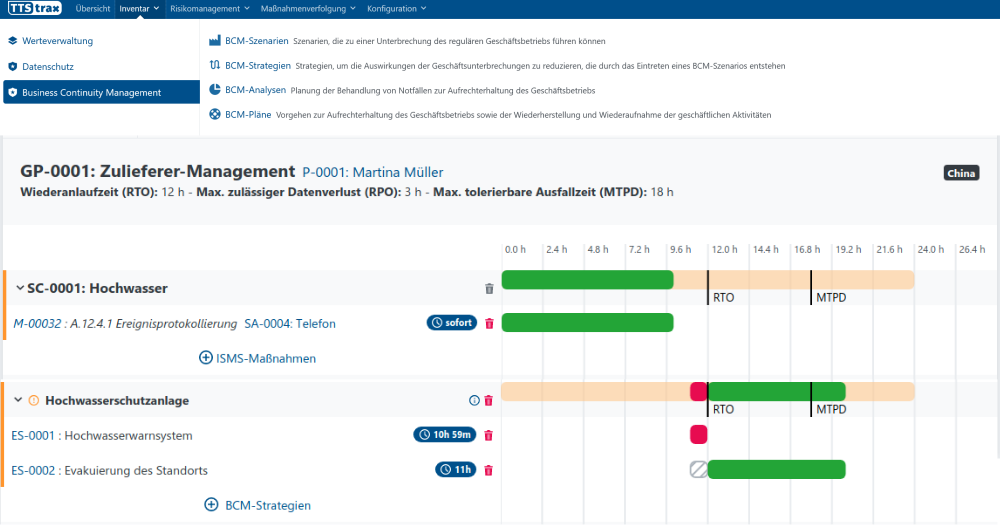

TTS trax unterstützt Sie beim Aufbau Ihres Business Continuity Management Systems (BCMS) in vielfältiger Hinsicht. In der Business Impact Analyse ermitteln Sie systematisch die Anforderungen Ihrer Organisation an die Reaktions- und Wiederherstellungsprozesse im Rahmen des BCMS. Definieren Sie weiterhin mögliche BCM-Szenarien wie z.B. Stromausfall oder Ransomware-Attacke, welche zur Unterbrechung oder Störung Ihrer kritischen Geschäftsaktivitäten führen können. Analysieren Sie mit Hilfe von Trax in der Bedrohungsanalyse die Auswirkungen von BCM-Szenarien auf Ihre kritischen Geschäftsaktivitäten und entwickeln Sie passende BCM-Strategien zur Vermeidung von unternehmenskritischen Schäden.

Schließlich können Sie mit trax auch Pläne zur Aufrechterhaltung des Geschäftsbetriebs und der Wiederherstellung der geschäftlichen Aktivitäten entwickeln, und geeignete Umsetzungsmaßnahmen definieren und verfolgen. So behalten Sie immer den Überblick, ob Sie im Fall eines Falles tatsächlich hinreichend vorbereitet sind.

Wenn Sie auch schon ein ISMS betreiben, können Sie sogar die Integration der Managementsysteme ganz praktisch mit trax organisieren. Verwenden Sie gemeinsam die Funktionen zum kontinuierlichen Verbesserungsprozess, managen Sie gemeinsam Maßnahmen oder führen Sie eine integrierte Business Impact Analyse durch.

TTS trax integriert die Aspekte des Datenschutzes nach DSGVO in die Prozesse des Informationssicherheitsmanagements. Zur Umsetzung der DSGVO müssen Sie u. U. Datenschutz-Folgenabschätzung (DSFA) durchführen, zum Beispiel, wenn neue Technologien verwendet oder besondere personenbezogene Daten verarbeitet werden.

Trax unterstützt Sie bei der Erstellung eines Verzeichnisses der Verarbeitungstätigkeiten, bei der Entscheidung, ob eine Datenschutz-Folgenabschätzung für bestimmte Verfahren notwendig ist, und bei der Durchführung von Datenschutz-Folgenabschätzungen. Durch die Integration in das bestehende Informationssicherheits-Managementsystem vermeidet trax eine doppelte Datenpflege von Datenschutzmanagement und Informationssicherheitsmanagement.

Bereitstellungsmöglichkeiten

Lizenzen

Die Basisversion von TTS trax umfasst die Lizenzen für einen Mandanten und drei Nutzer sowie die TTS trax Basisfunktionen:

- Werteverwaltung

- Risikomanagement

- Maßnahmenverfolgung

- Maßnahmenkatalog Annex A der ISO/IEC 27001

- TTS Standardbedrohungskatalog

- Sprachpakete: Deutsch / Englisch

- Technischer Support

- Weiterentwicklung

- Zusätzliche Mandanten

- Zusätzliche Benutzer

- Datenschutzmanagement-Modul

- Business Continuity Management-Modul

- Compliance-Modul

- Vorkonfiguration mit individuellen Bedrohungs- und Maßnahmenkatalogen